09-10-2025

Rynek cyberprzestępczości to trzecia gospodarka świata, warta ponad 10 bilionów dolarów. Wyprzedza ją wyłącznie rynek USA i Chin. Specjaliści szacują, że do 2029 roku jej wartość przekroczy 15 bilionów USD.

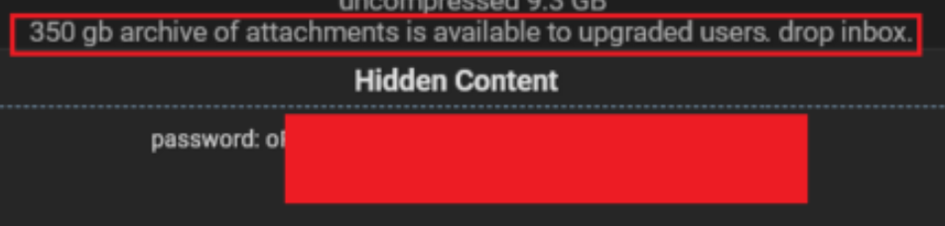

Warto przyjrzeć się gorącemu i wciąż aktualnemu przypadkowi z branży motoryzacyjnej. Fabryki Jaguar Land Rover od ponad miesiąca są zamknięte. Znana grupa hackerów HELLCAT uzyskała dostęp do systemów firmy, skąd wykradła 350 GB wrażliwych danych. Spektrum ataku było tak szerokie, że firma nie potrafiąc poradzić sobie z pozbyciem się wroga z infrastruktury, zmuszona była 31 sierpnia wyłączyć wszystkie systemy i po dziś dzień nie pracuje.

Z każdym tygodniem Jaguar Land Rover traci 50 mln funtów, a 30 000 pracowników nie wykonuje swoich obowiązków służbowych. Sprawa jest na tyle poważna, że brytyjski rząd zaoferował 1,5 mld pożyczki, aby uratować organizację przed bankructwem i utratą pracy wielu ludzi.

Jak to się stało?

Wg niepotwierdzonych informacji z sieci Darknet, grupa HELLCAT wykorzystała podatność w systemie dostępu zdalnego VPN, a następnie wcześniej pozyskane przez phishing dane dostępowe jednego z partnerów do systemu Jira Land Rover. W systemie Jira odnaleziono mnóstwo wrażliwych informacji, w tym poświadczenia do innych kont i systemów, co docelowo pozwoliło zagnieździć się atakującemu w wielu miejscach infrastruktury IT, a dane wystawić do Dark Web’u.

Jakie płyną z tego wnioski?

VPN – styk firmy z Internetem. Warto rozpatrzeć wycofanie się z tej technologii i zastąpienie jej nowoczesnym rozwiązaniem VPN-less klasy SSE (Security Service Edge), odpornym na takie ataki. Przykładami mogą tu być rozwiązania Netskope i Zscaler.

Phishing – kolejny raz zauważamy, że wystarczy jeden słaby punkt, jeden człowiek, jedno hasło, aby zapoczątkować kaskadę katastrofalnych zdarzeń. Stara metoda ataku okazuje się nadal najbardziej efektywna.

Systemy ticketowe (np. Jira) – nie zamieszczajmy tam haseł i wrażliwych danych.

Partnerzy – najsłabszy punkt układanki. To już kolejny spektakularny atak, gdzie do docelowej kompromitacji firmy używa się jej partnera, który często nie posiada wiedzy, nie ma dostępu do szkoleń lub po prostu nie stać go na nowoczesne rozwiązania Security i jest świetną „rozpałką” do wzniecenia pożaru. Dlatego ograniczajmy dostępy naszych partnerów do minimum i dbajmy o ich aktualność.